2019年9月6日,阿里云应急响应中心监测到Metasploit-framework官方在GitHub空间公开了针对Windows远程桌面服务远程命令执行漏洞(CVE-2019-0708)的利用代码。利用该代码,无需用户交互操作,即可在目标系统上执行任意命令,或者造成服务器拒绝服务。不法分子可以通过该漏洞传播恶意蠕虫,感染大量内网主机。

2019年5月15日,阿里云应急响应中心即针对该高危漏洞发布过紧急预警,但还是有不少用户并未修复漏洞。鉴于目前该漏洞的POC已出现,阿里云安全专家强烈建议用户尽快修复漏洞或部署防御措施,否则一旦被攻击成功,将会导致服务器沦陷,造成被勒索病毒加密数据或数据大规模泄露等危害。

目前阿里云已经在线上部署针对端口的大批量探测攻击行为的拦截,但仅能在一定程度上缓解风险。因为此次公开的POC攻击利用是加密协议内的,网络侧基于签名的IPS无法拦截,只能用户自己通过批量下发开启NLA,才能从根本上解决风险。

Windows 7

Windows Server 2008 R2

Windows Server 2008

Windows 2003

Windows XP

1.无需使用Windows的远程桌面服务的机器,关闭远程桌面服务及不必要的服务。

2.需要使用远程桌面服务的机器,尽快修复漏洞,可以到微软官网下载官方补丁进行修复:

3.需要使用远程桌面服务,同时暂时无法修复漏洞的系统:

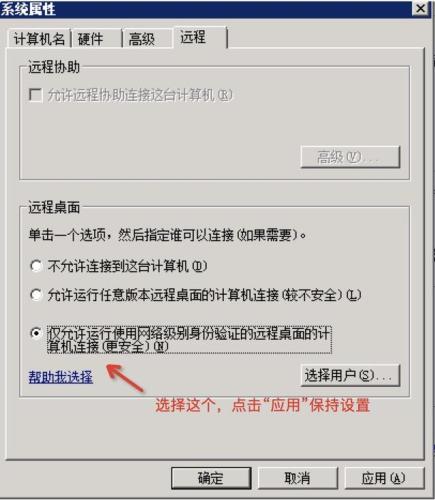

1)可以开启RDP的NLA配置缓解漏洞攻击,并尽快安排进行修复(下图)

RDP漏洞或引发大规模蠕虫爆发,用户可用阿里云免费检测服务自检

RDP漏洞或引发大规模蠕虫爆发,用户可用阿里云免费检测服务自检

2)避免将远程桌面服务(RDP服务,端口3389)暴露公网,改由VPN访问内网接入

阿里云安全中心免费提供服务器漏洞检测,支持Windows和Linux漏洞检测,支持云上主机和线下机房服务器的安全检测,助力企业做好安全预防。检测方式:

云上用户也可以通过云防火墙的网络流量分析功能查看当前开放的RDP服务,并配置访问控制策略缩小攻击面。同时云防火墙提供智能策略推荐功能,可以一键点击“智能策略”放行RDP访问白名单,拒绝其它恶意请求。